Todos mis trabajos

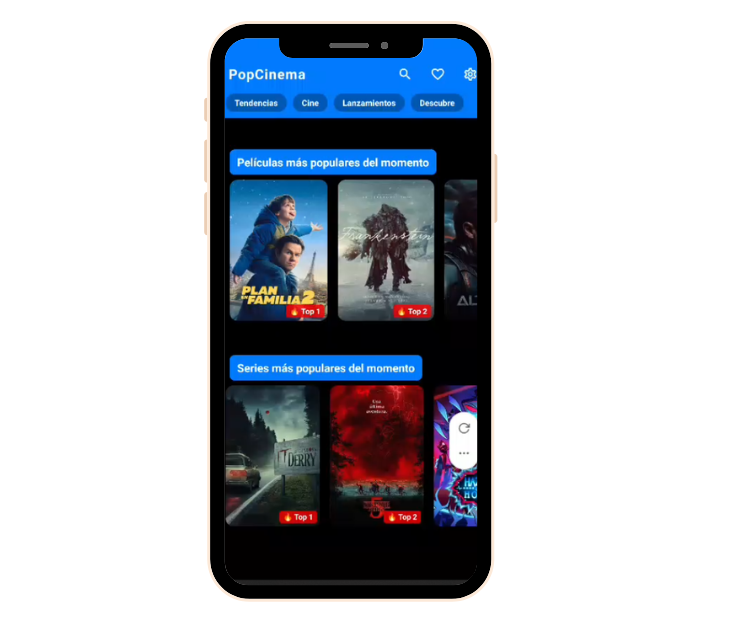

PopCinema

Aplicación creada con React, Expo y SQLiteOpenHelper. » Ver expliación «

DataAnnotation

Cientifico de Datos // Analista, entrenador y evaluador de modelos de inteligencia artificial » Ver expliación «

Cesar Jumps

Juego creado con HTML, CSS y Javascript. » Ver expliación «

Simulación Puerto

Página web creada con HTML, CSS, Javascript, PHP y SQL. » Ver expliación «

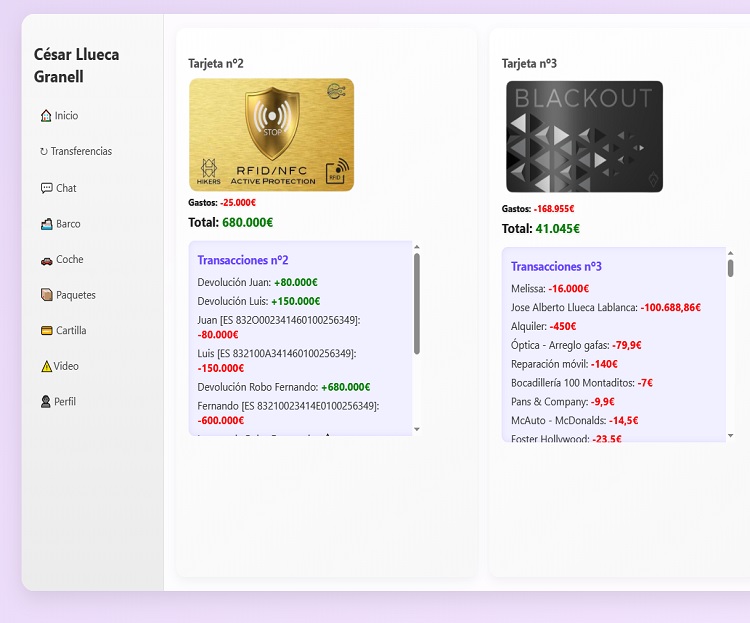

Simulación Banco

Página web creada con HTML, CSS, Javascript, PHP y SQL. » Ver expliación «

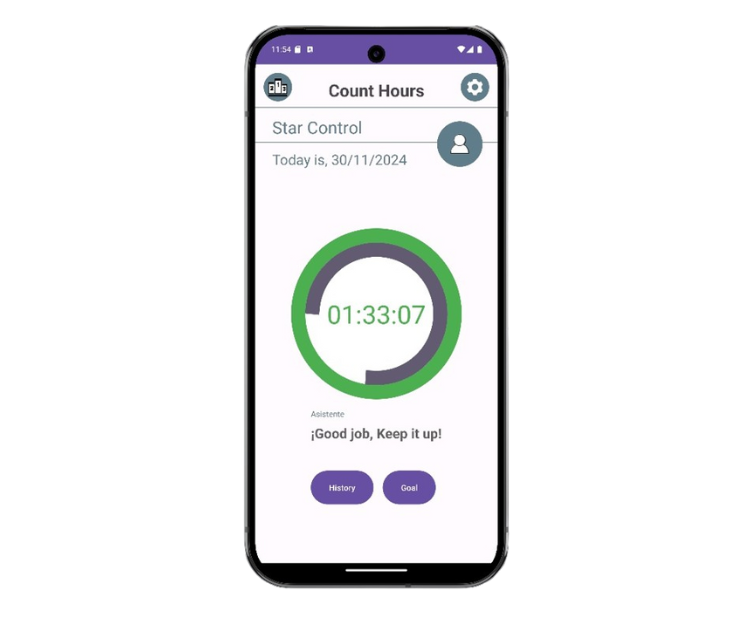

Count Hours

Aplicación creada con Java, XML, SQLiteOpenHelper y Android Studio. » Ver expliación «

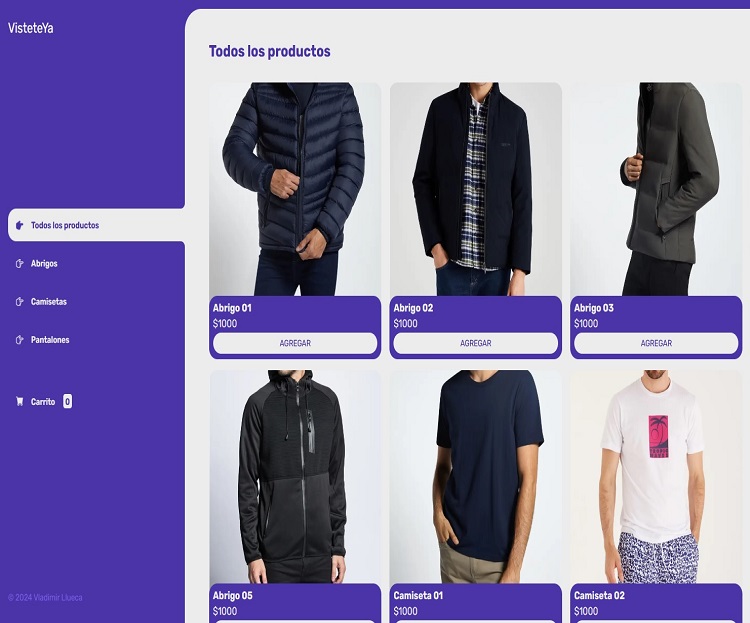

VisteteYA

Página web creada con Python, Flask, SQL, HTML, CSS, Javascript y JSON. » Ver expliación «

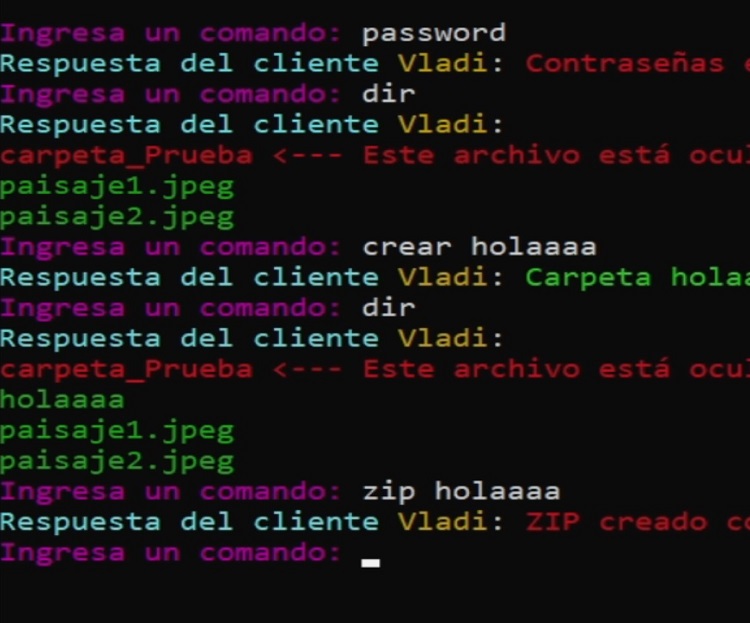

Troyano

Software creado con Python y Sockets. » Ver expliación «

Colegio Oficial Magisterio

Página web creada con HTML, CSS y Javascript. » Ver expliación «

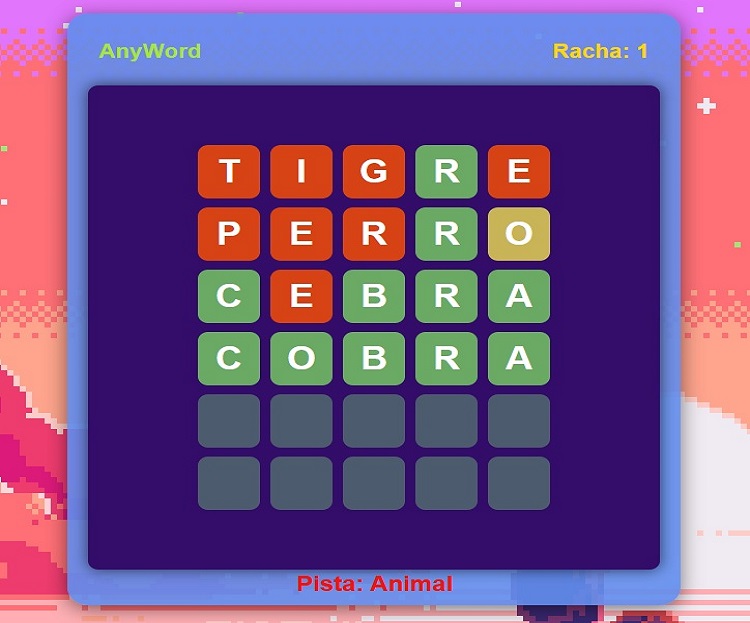

AnyWord

Juego creado con HTML, CSS y Javascript. » Ver expliación «

Hipica el Pedregal

Página web de Wordpress. » Ver expliación «

Mi Capitán

Página web de Wordpress. » Ver expliación «

Academia ADOS

Página web de Wordpress. » Ver expliación «

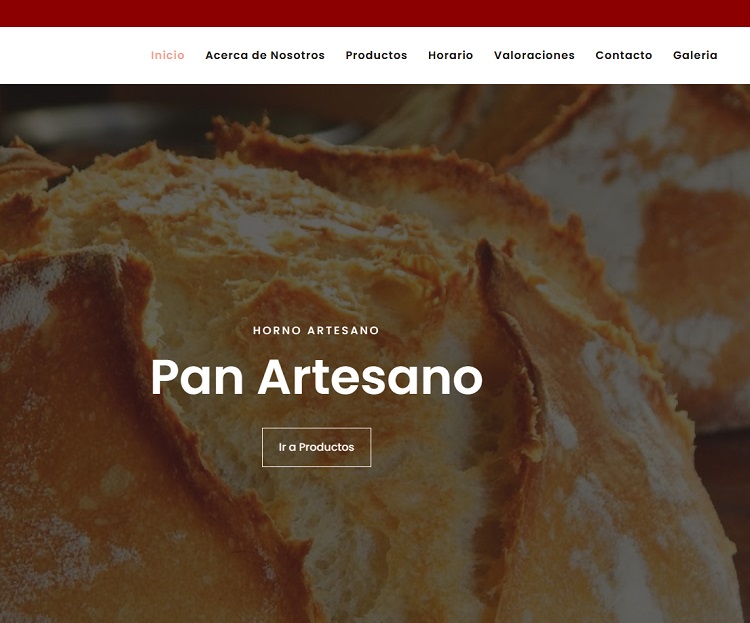

Horno San José

Página web creada con HTML, CSS, Javascript, PHP y SQL. » Ver expliación «

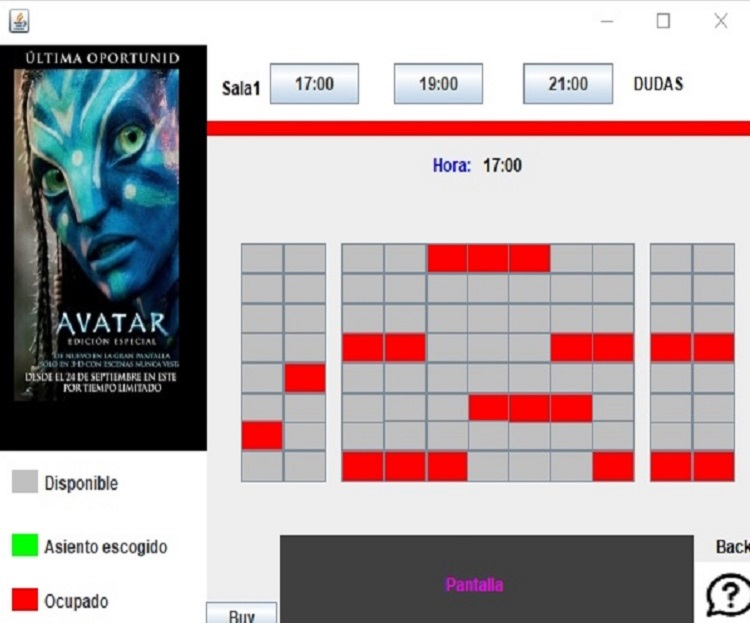

CinemaTickets

Aplicación creada con Java, MySQL y Sockets. » Ver expliación «